Mở đầu tháng 10 mời độc giả cùng Coincuatui xem lại một vài chỉ số on-chain thị trường tháng 9, diễn biến giao dịch của hacker FTX và một vài vụ tấn công khác.

Sự kiện on-chain nổi bật tuần qua (02/10 - 07/10)

Sự kiện on-chain nổi bật tuần qua (02/10 - 07/10)

1. Một số dữ liệu on-chain nổi bật tháng 9

Tháng 9 vừa qua kéo dài với sự ảm đạm. Dưới đây là một số chỉ báo tổng quan về tình hình thị trường được tổng hợp theo dữ liệu từ The Block.

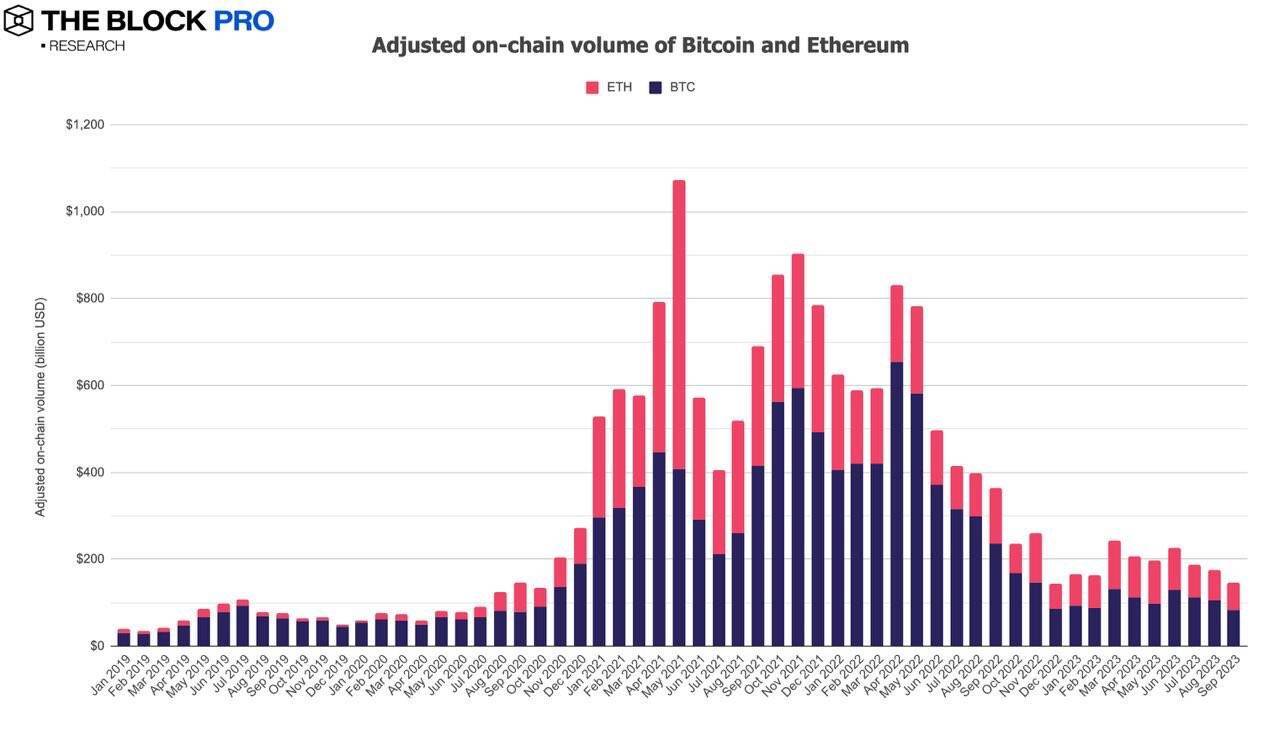

- Kể từ đầu năm, volume giao dịch ETH và BTC giảm dần. So với tháng trước, volume on-chain đã giảm 17,5%. Tháng 9 không có nhiều sự kiện hay trend mới nổi lên để thu hút giao dịch BTC và ETH.

Volume on-chain BTC và ETH

Volume on-chain BTC và ETH

Volume toàn thị trường giảm dẫn đến các chỉ số khác liên quan cũng không mấy khả quan:

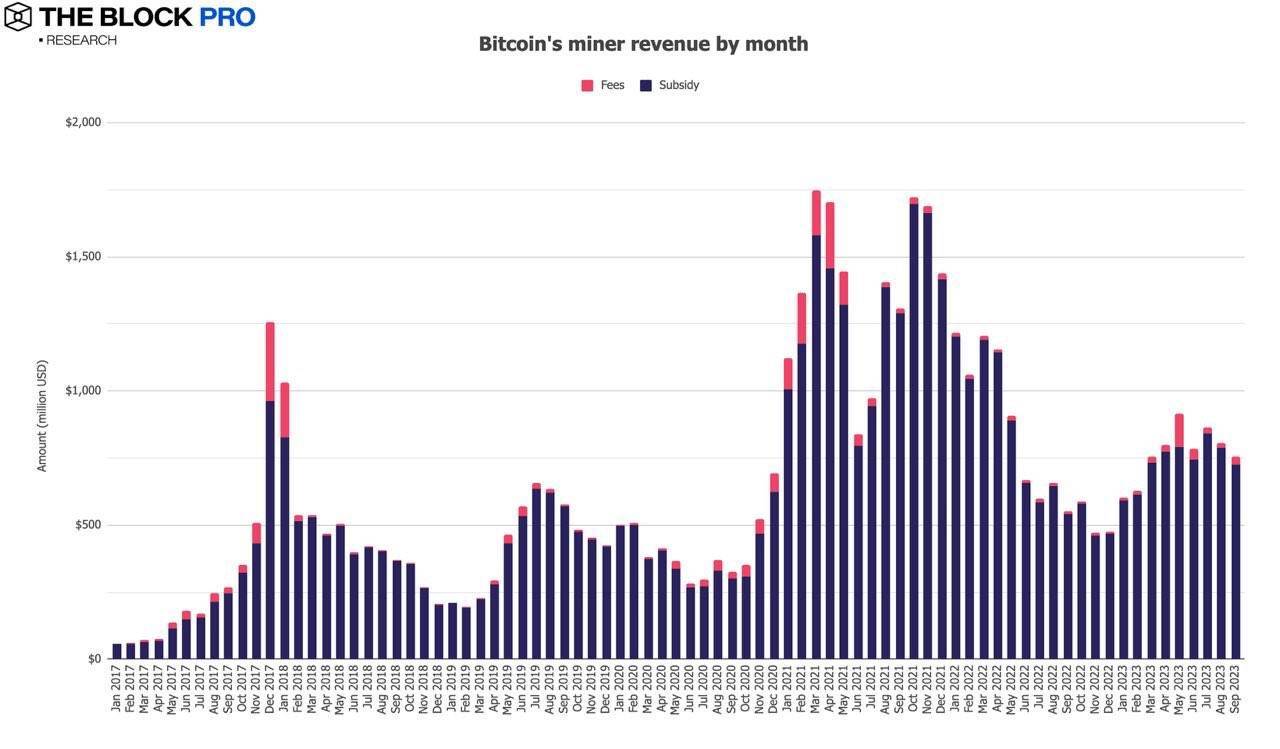

- Doanh thu của thợ đào Bitcoin (BTC) đã giảm 6,4% về mức 753 triệu USD. Về phía doanh thu của người stake ETH trong tháng 9 đã giảm 11,2%, đạt 115 triệu USD.

Lợi nhuận thờ đào BTC

Lợi nhuận thờ đào BTC

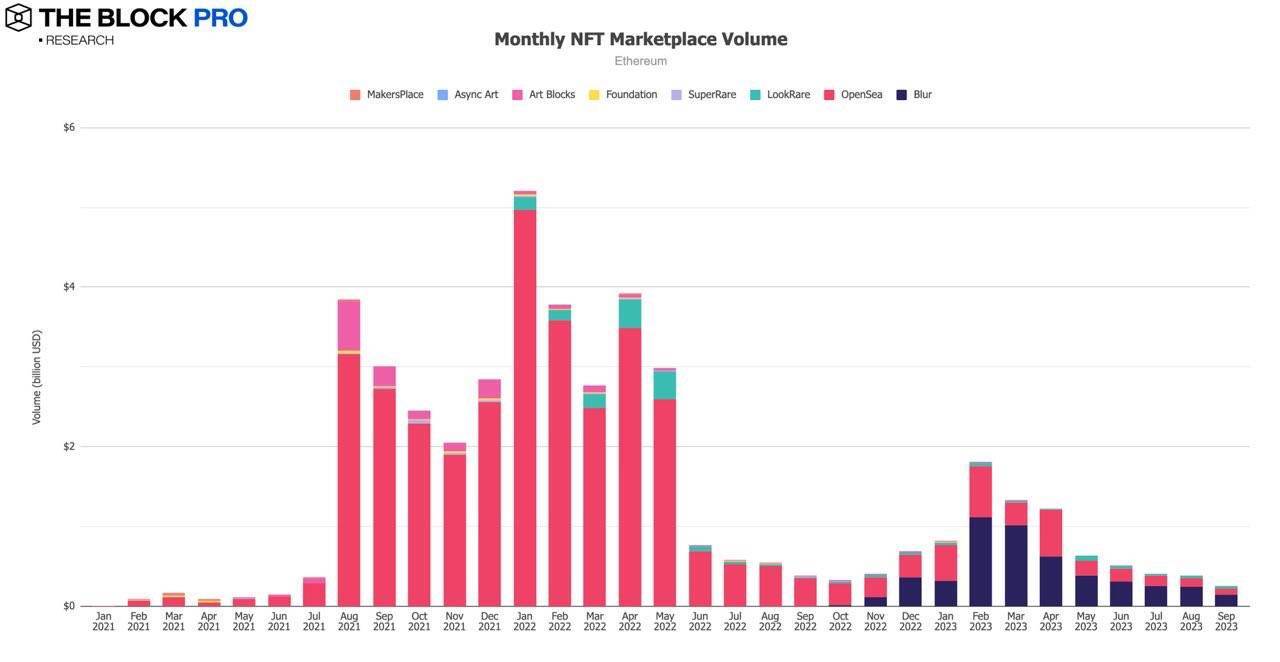

- Khối lượng NFT hàng tháng trên Ethereum giảm 31,8%, đạt 261 triệu USD. Biều đồ còn cho thấy trong 8 tháng, volume giao dịch NFT trên Blur nổi trội hơn hẳn OpenSea.

Volume các NFT marketplce

Volume các NFT marketplce

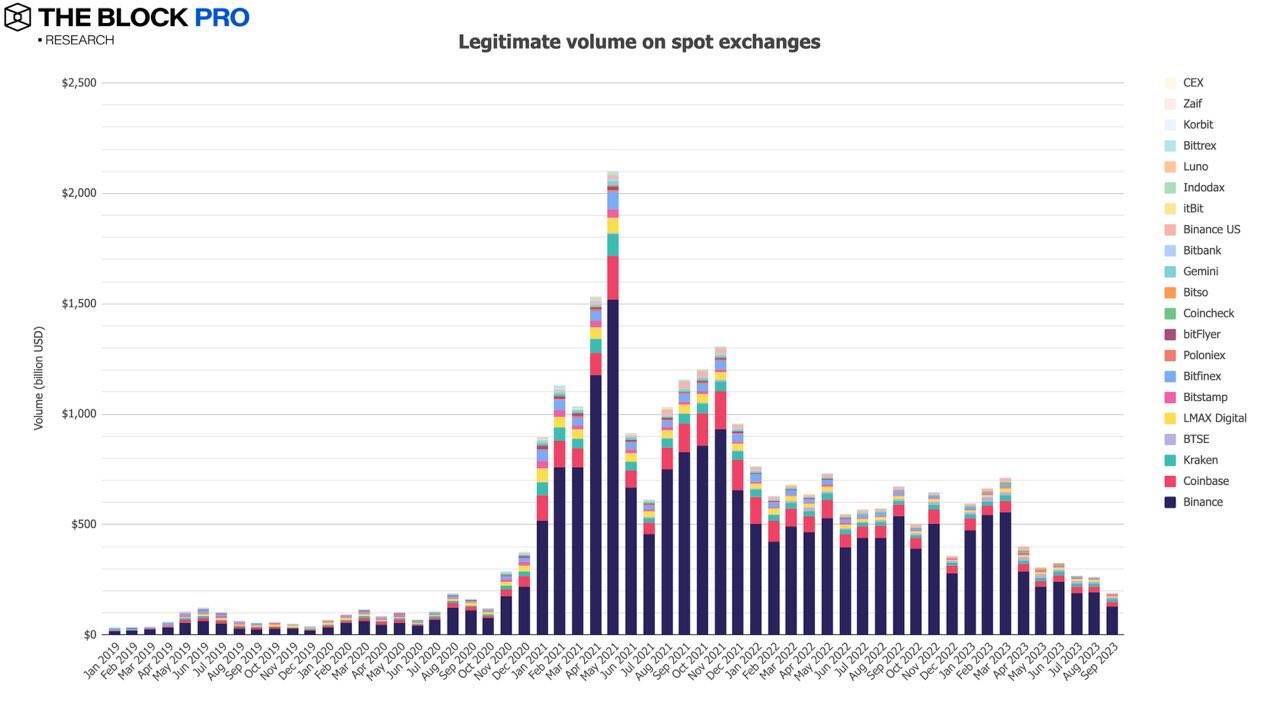

- Khối lượng giao dịch Spot trên các sàn CEX lập đáy. Ước tính volume giảm 28,3%, chỉ đạt được 187,7 tỷ USD. Con số này được cho là thấp nhất kể từ tháng 10/2020.

Volume giao dịch Spot trên CEX

Volume giao dịch Spot trên CEX

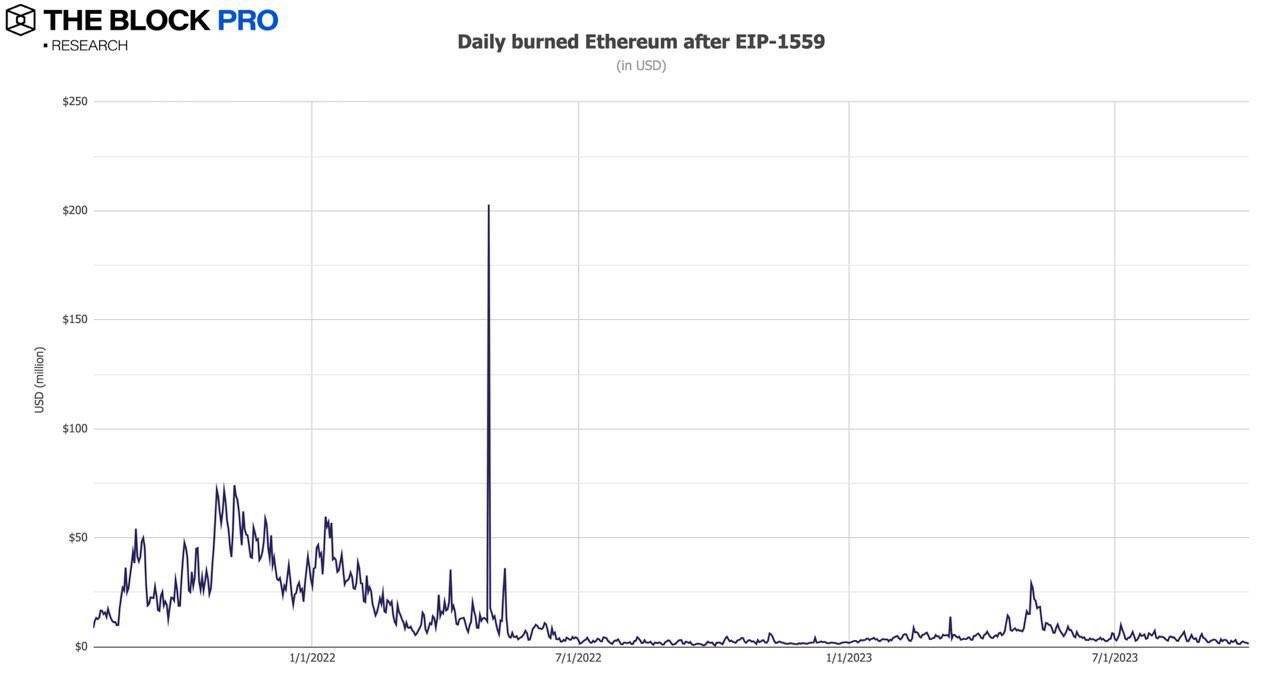

- Vào tháng 8, 44.267 ETH (71,7 triệu USD) đã được đốt. Biểu đồ cũng cho thấy lượng ETH đốt đi giai đoạn này gần như lập đáy. Kể từ khi triển khai EIP-1559 vào tháng 8 năm 2021, tổng cộng đã có 3,62 triệu ETH (10,24 tỷ USD) được đốt đi.

ETH được đốt theo thời gian

ETH được đốt theo thời gian

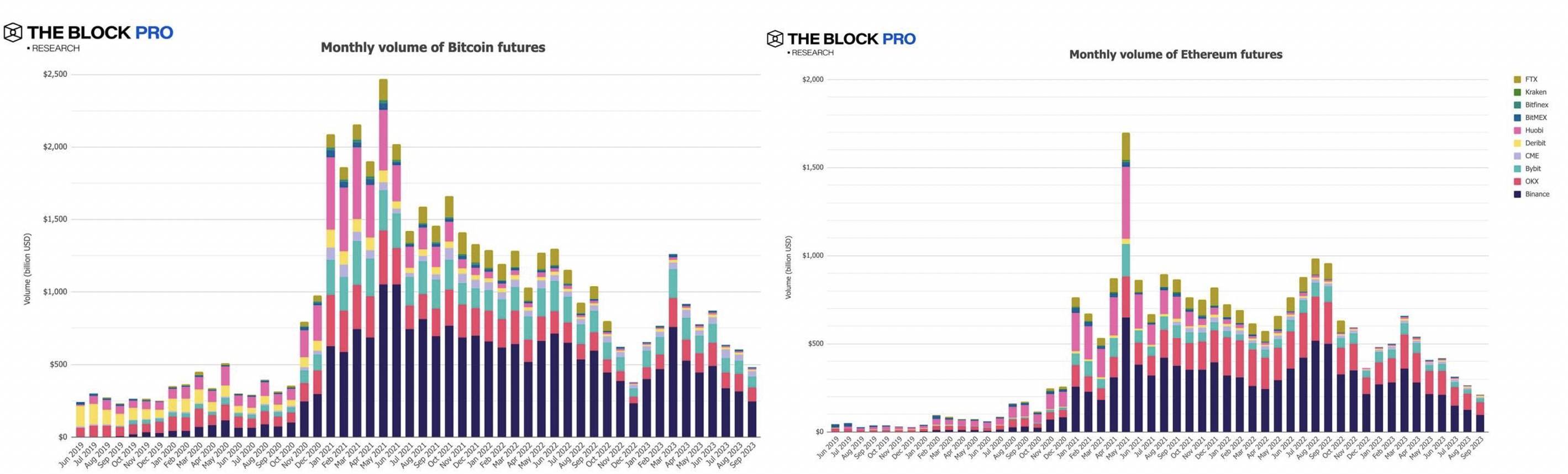

- Khối lượng hợp đồng tương lai hàng tháng của BTC và ETH đều giảm. Cụ thể BTC giảm 20,2% còn 481 tỷ USD, ETH giảm 20,6% xuống còn 209,7 tỷ USD.

Volume giao dịch hợp đồng tương lai BTC và ETH

Volume giao dịch hợp đồng tương lai BTC và ETH

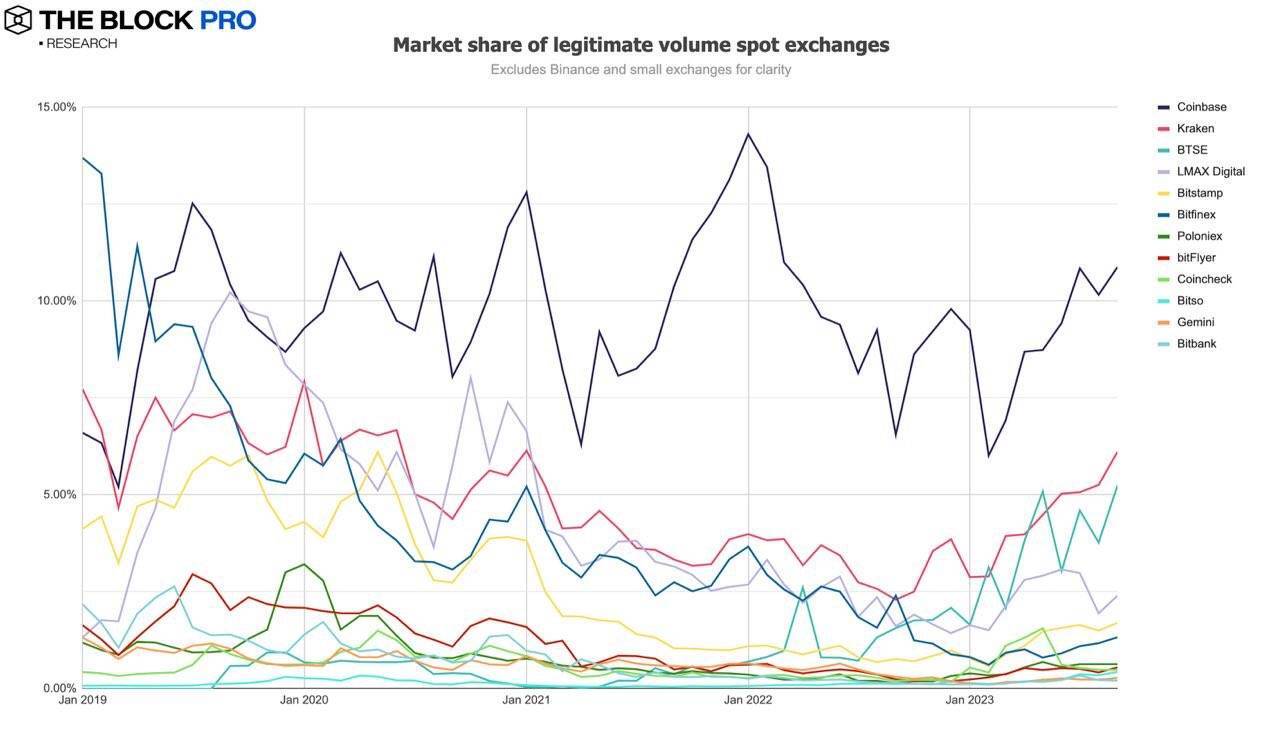

- So với tháng trước đó, thị phần volume Spot của Binance bị giảm từ 73,4% về 69,3%. Đứng thứ hai là Coinbase 10,9%, Kraken 6.1%.

Thị phần sàn gioa dịch tập trung

Thị phần sàn gioa dịch tập trung

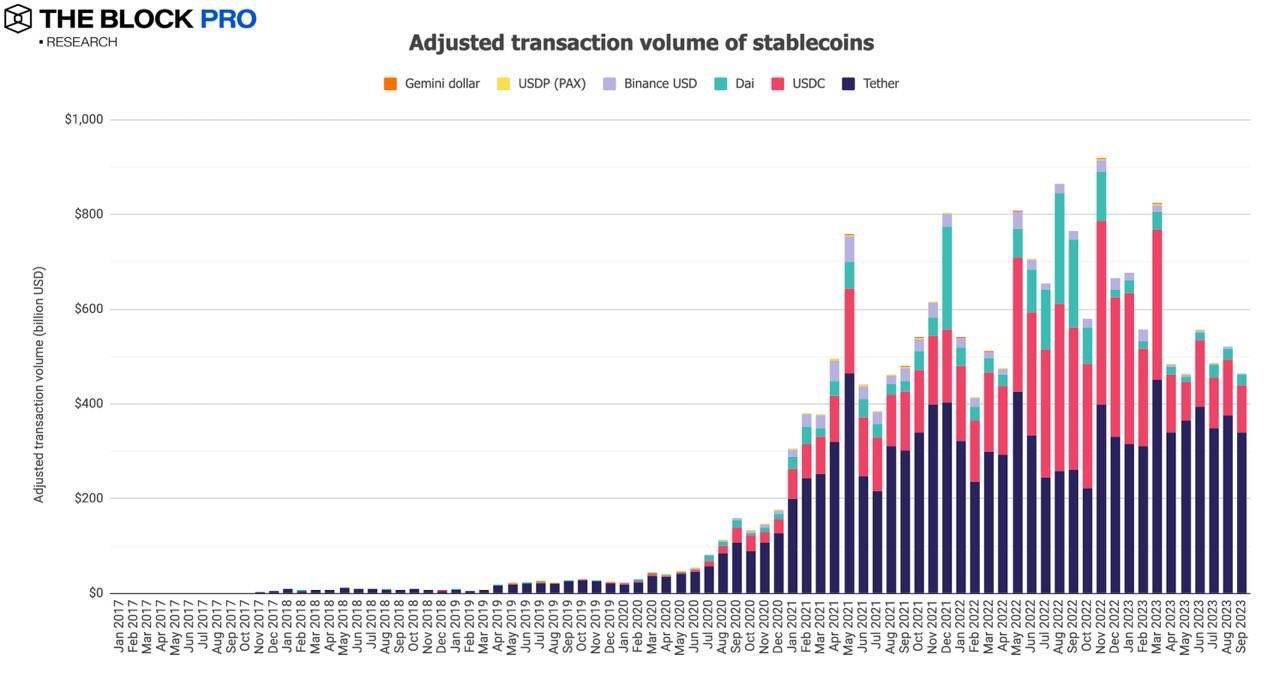

- Khối lượng giao dịch stablecoin giảm 10,7% đạt 465,2 tỷ USD. Mặc khác nguồn cung tăng thêm 0,75% chạm mức 116 tỷ USD, trong đó USDT chiếm 72,3% còn USDC chiếm 20%.

Volume giao dịch stablecoin

Volume giao dịch stablecoin

2. Hacker FTX rục rịch chuyển 124 triệu USD

Từ ngày 30/09 đến 06/10, kẻ tấn công sàn giao dịch FTX ngay thời điểm sàn nộp đơn phá sản và thu về túi hơn 500 triệu USD vào tháng 11/2022 đã tiến hành di chuyển tổng cộng 75.636 ETH (khoảng 124 triệu USD).

Các địa chỉ ví chuyển tiền:

- Ví 0x3e9 chuyển 15.000 ETH.

- Ví 0x7f3 chuyển 15.000 ETH.

- Ví 0xD53 chuyển 15.000 ETH.

- Ví 0x9B1 chuyển 15.000 ETH.

- Ví 0xA12 chuyển 15.000 ETH,...

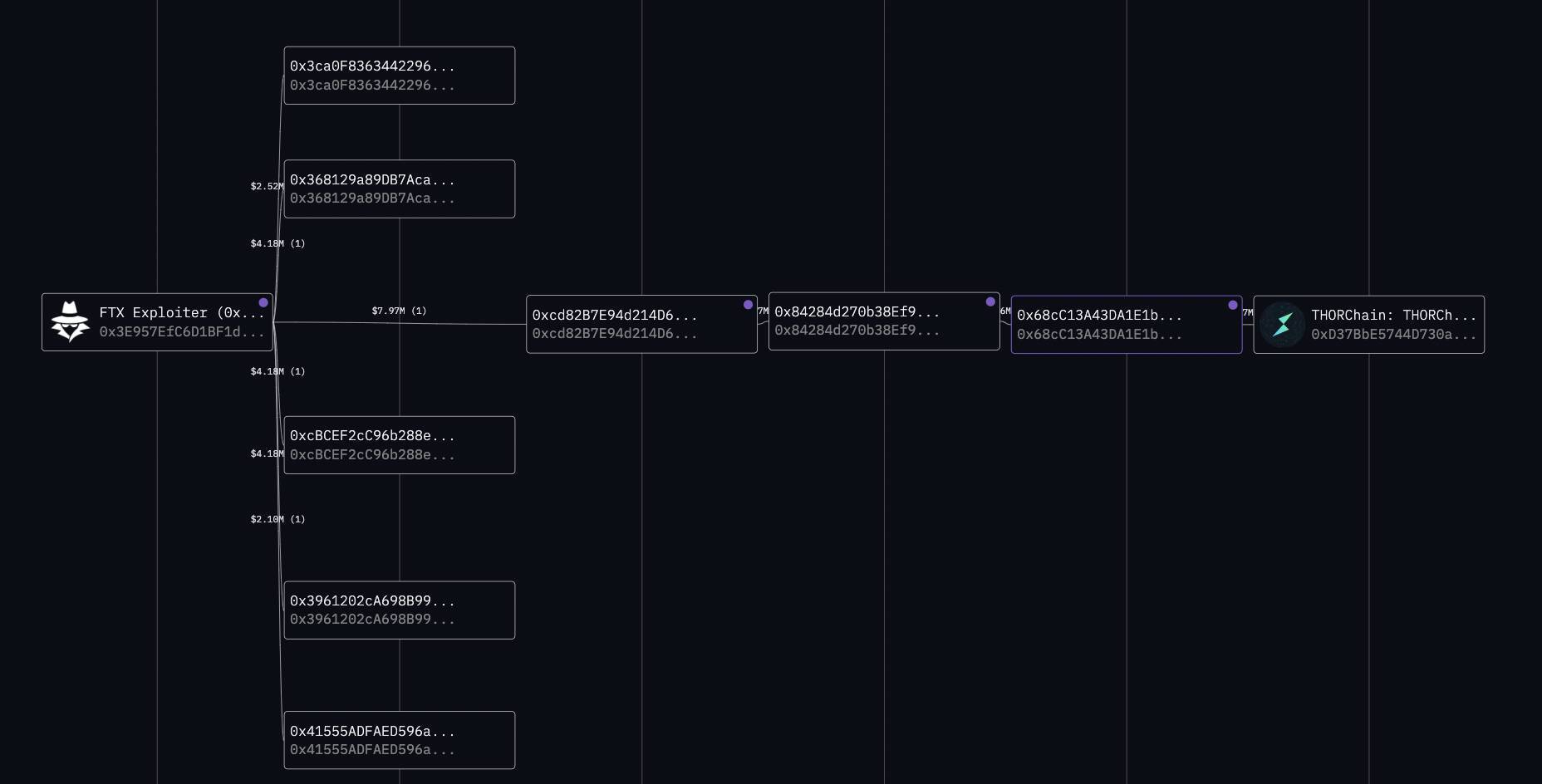

Theo dữ liệu từ Lookonchain, 15.000 ETH (khoảng 25,13 triệu USD) được ví 0x3e9 chuyển đến 6 địa chỉ ví khác nhau. Sau đó các địa chỉ này bắt đầu phân tán tài sản đến nhiều ví khác nhau, trộn hash và swap trên MetaMask, chuyển ETH qua lại giữa các ví. Dù vậy đích đến cuối cùng vẫn là THORChain Router mục đích nhằm chuyển đồi ETH trên THORSwap của THORChain, hiện đang được nhiều hacker lựa chọn để rửa tiền.

Giao dịch chuyển ETH đến THORChain từ một ví trung gian. Nguồn: Arkham Intelligence

Giao dịch chuyển ETH đến THORChain từ một ví trung gian. Nguồn: Arkham Intelligence

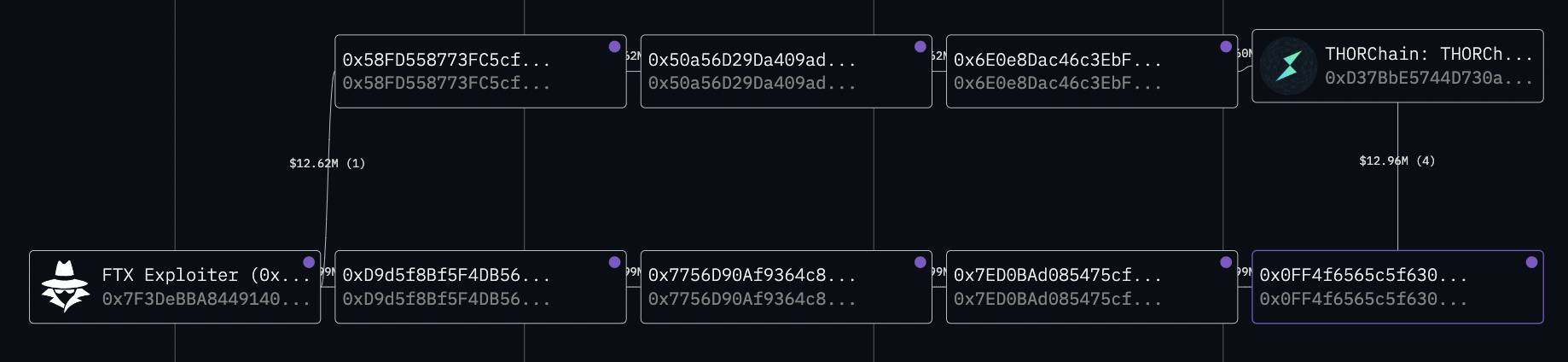

Ngoài ra, một ví khác 0x7F3 trong 2 ngày từ 1/10 - 2/10 cũng tiến hành các hoạt động chuyển 15.000 ETH (khoảng 25,61 triệu USD) qua nhiều lớp ví trung gian đến THORChain Router.

Giao dịch chuyển ETH đến THORChain từ ví 0x7F3. Nguồn: Arkham Intelligence

Giao dịch chuyển ETH đến THORChain từ ví 0x7F3. Nguồn: Arkham Intelligence

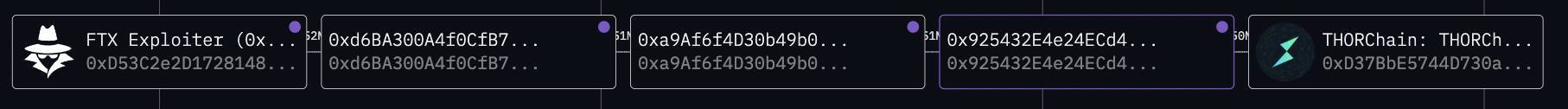

Vào ngày 3/10, hacker lại tiếp tục chuyển 15.000 ETH (25.02 triệu USD) thông qua ví 0xD53 đến THORChain Router và swap sang BTC.

Giao dịch chuyển ETH đến THORChain từ ví 0xD53. Nguồn: Arkham Intelligence

Giao dịch chuyển ETH đến THORChain từ ví 0xD53. Nguồn: Arkham Intelligence

Hai địa chỉ ví còn lại là 0x9B1 và 0xA12 đều có hành vi tương tự như 3 ví trên. Phần lớn tài sản được chuyển đến THORChain Router được swap sang BTC để bridge đến mạng lưới Bitcoin, phần nhỏ được chuyển đến Railgun và dùng mua tBTC.

Tuy nhiên mới đây sau thông báo tạm dừng hoạt động swap từ THORSwap, một vài địa chỉ bắt đầu swap ETH sang tBTC, rồi dùng TheTNetwork để chuyển tài sản đến mạng lưới Bitcoin.

Hiện tại, cụm ví 14 ví được đánh dấu FTX Exploiter vẫn đang nắm giữ 103.249 ETH (trị giá 168,78 triệu USD).

3. BigWhale bị hack 1.5 triệu USD

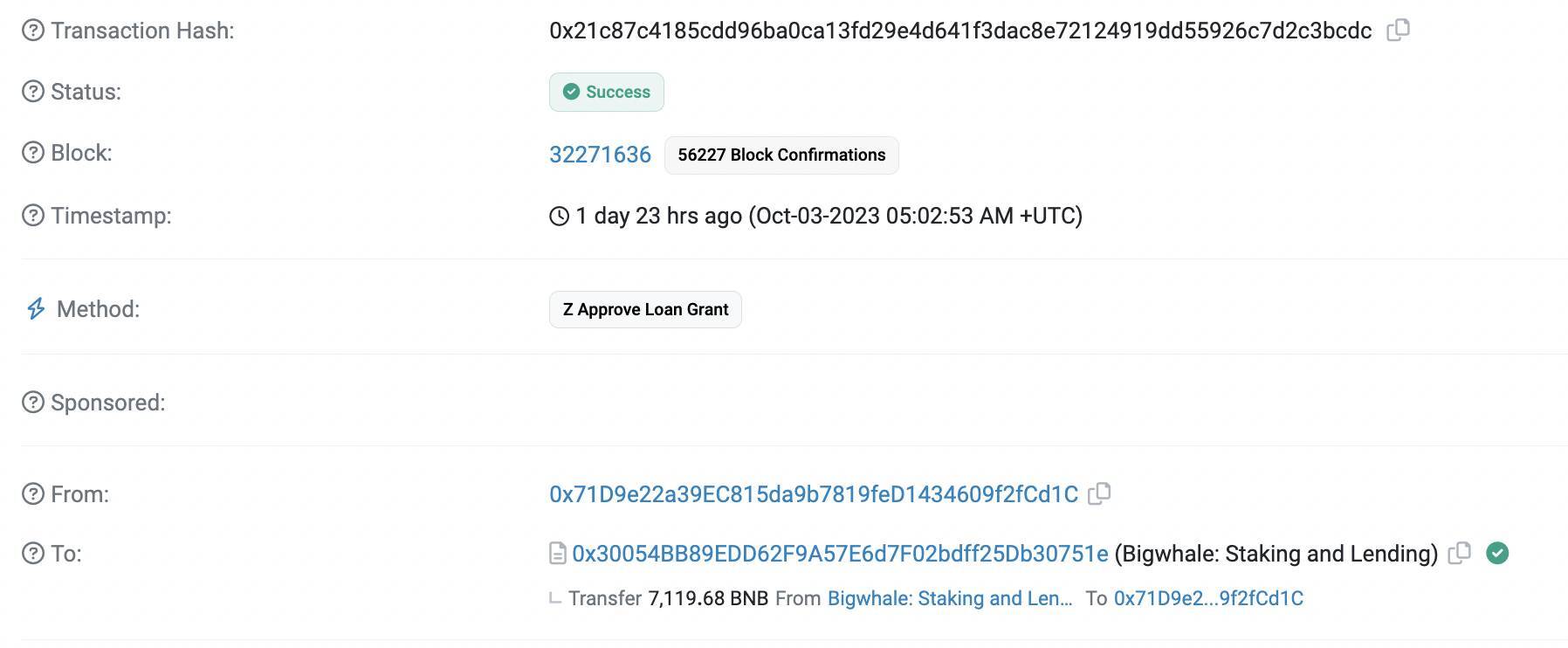

BigWhale.io, giao thức cho stake, kiếm lợi nhuận và vay BNB trên BSC được kiểm duyệt hợp đồng thông minh bởi đơn vị Certik, công bố bị tấn công giả mạo với thiệt hại 1,5 triệu USD. Dựa trên dữ liệu on-chain, vào khoảng ngày 3/10 một giao dịch có phương thức là zApproveLoanGrant thực hiện không thành công được khởi tạo từ địa chỉ ví 0xe69.

Giao dịch thất bại khi tương tác hợp đồng. Nguồn: Etherscan

Giao dịch thất bại khi tương tác hợp đồng. Nguồn: Etherscan

Sau đó, ví 0xe69 tếp tục kích hoạt một giao dịch khác rút hơn 7.000 BNB, khoảng 5% tiền phí phát triển được lưu trữ trong hợp đồng BigWhale: Staking and Lending. Số BNB này đã được chuyển đến ví của kẻ tấn công.

Giao dịch rút hơn 7.000 BNB. Nguồn: Etherscan

Giao dịch rút hơn 7.000 BNB. Nguồn: Etherscan

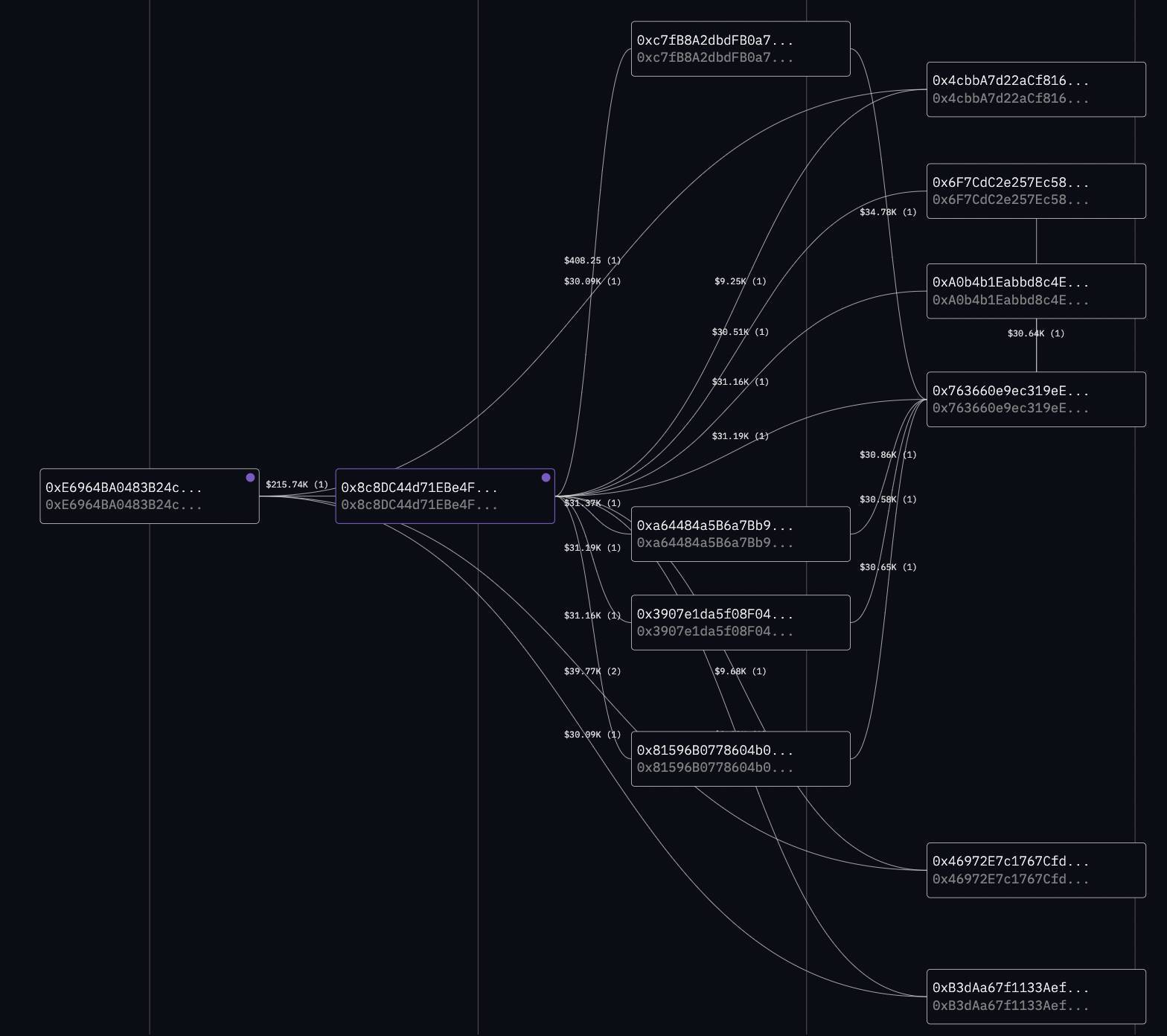

Số tiền cướp từ BigWhale đã được hacker phân tán đi đến nhiều địa chỉ khác nhau để tránh bị đóng băng.

Giao dịch phân tán tài sản. Nguồn: Arkham Intelligence

Giao dịch phân tán tài sản. Nguồn: Arkham Intelligence

BigWhale cam kết hoàn trả tiền lại tất cả các nhà đầu tư và tiến hành điều tra kỹ lưỡng về cuộc tấn công. Ngoài ra, giao thức cũng khẳng định đây không phải lỗi của Certik vì trước đó Certik đã đề xuất sử dụng ví đa chữ ký như Gnosis Safe để triển khai hợp đồng, nhưng BigWhale đã triển khai hợp đồng trên ví cứng trước khi nhận được gợi ý từ họ.

Giải thích về lý do không đi theo gợi ý của Certik, phía giao thức lo ngại việc thay đổi chủ sở hữu hợp đồng thành ví đa chữ ký Gnosis có thể dẫn đến mất quyền truy cập vào hợp đồng, đặc biệt Gnosis không hoạt động tương thích với BSCScan trong giai đoạn kiểm tra.

Ngoài ra, dự án cũng suy đoán rằng có thể một nhân viên đã làm trái với hướng dẫn khi kết nối ví Ledger với MetaMask, tạo điều kiện cho phép kẻ tấn công kiểm soát hợp đồng.

4. Hơn 300 ETH bị rút khỏi Friend.tech qua đánh tráo SIM

Như Coincuatui đã đưa tin về tài khoản X của Vitalik Buterin bị hack và đăng link phishing rút hơn 690.000 USD từ nhà đầu tư, nguyên nhân sự việc được cho xuất phát từ hành động đánh tráo SIM. Trong tuần đầu tiên của tháng 10, liên tiếp xảy ra vụ tấn công ứng dụng mạng xã hội friend.tech thông qua hình thức này.

Đầu tiên vào ngày 3/10, một tài khoản X tên @darengb đã lên tiếng báo với cộng đồng bị thiệt hại 22 ETH (khoảng 36.600 USD) trong tài khoản friend.tech. Theo đó, tài khoản này đã bán 34 key.

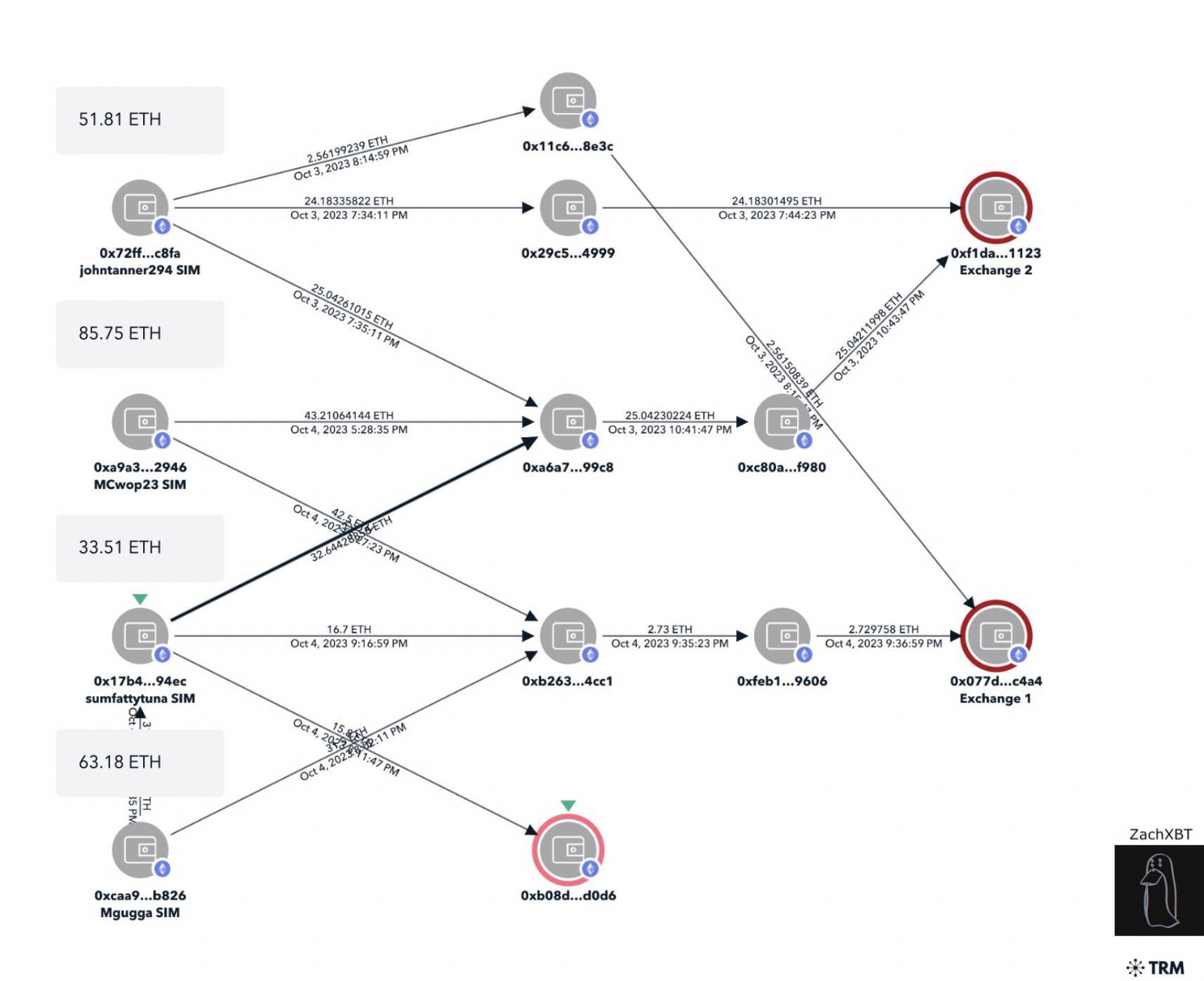

Một ngày sau đó (04/10), thám tử on-chain ZachXBT đã thông báo tìm ra một kẻ tấn công SIM và thu lợi 234 ETH từ 4 tài khoản friend.tech.

Giao dịch rút tiền từ tài khoản trên friend.tech. Nguồn: ZachXBT

Giao dịch rút tiền từ tài khoản trên friend.tech. Nguồn: ZachXBT

Không dừng lại ở đó, từ ngày 6/10, hacker tiếp tục áp dụng hình thức tráo SIM để tấn công các tài khoản friend.tech khác và thu về gần 100 ETH. Kẻ tấn công lợi dụng việc friend.tech cung cấp dịch vụ tập trung và có thể được đăng ký bằng số điện thoại, email hoặc tài khoản Apple mà không cần xác thực hai yếu tố (2FA), dẫn đến nguy cơ bị rò rỉ dữ liệu rất cao.

5. Galxe bị tấn công front-end

Tối ngày 6/10, Galxe thông báo bị tấn công front-end, website dự án đã không còn hoạt động và đội ngũ đang làm việc để xử lý vấn đề.

Theo Peckshield, nếu người dùng kết nối ví và "approve" cấp quyền cho đường link lạ trên Galxe thì sẽ bị rút hết tài sản. Thám tử on-chain ZachXBT cho biết ví rút tiền có khả năng là địa chỉ đã tấn công Balancer theo hình thức tương tự vào giữa tháng 9. Hacker đã rút được đi hơn 100.000 USD tiền của người dùng Galxe.

Một số giao dịch rút tiền từ hacker. Nguồn: Arkham Intelligence

Một số giao dịch rút tiền từ hacker. Nguồn: Arkham Intelligence

Coincuatui tổng hợp

Nguồn: Coin68